如何從IP源地址角度,預防DDoS攻擊?

2022-10-05 分類: 網站建設

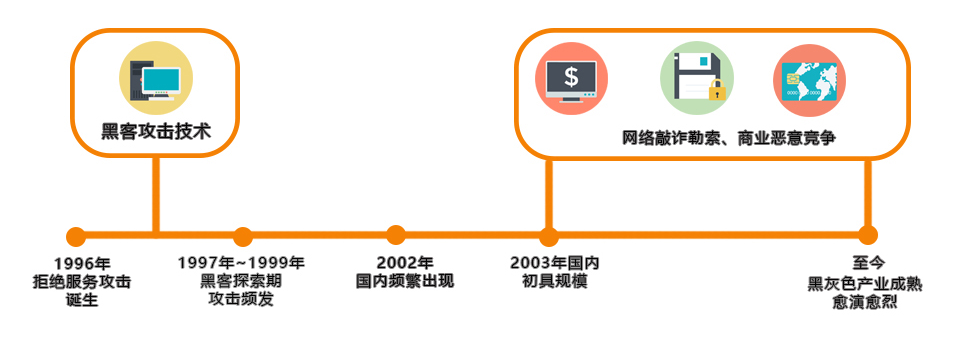

從1966年分布式拒絕服務(DDoS)攻擊誕生至今,便一直困擾著網絡安全,尤其是隨著新技術的不斷催生,導致 DDoS 攻擊結合新技術演變出多種類型。DDoS 攻擊作為黑灰產的手段之一,使許多企業與國家蒙受巨大損失。

2007年4月,愛沙尼亞遭受了大規模DDoS攻擊,黑客目標包括國會、政府部門、銀行以至媒體的網站,其攻擊規模廣泛而且深縱,這次襲擊是為了回應與俄羅斯就第二次世界大戰紀念碑「塔林青銅戰士」的重新安置引發的政治沖突。事件在國際軍事界中廣受注目,普遍被軍事專家視為第一場國家層次的網絡戰爭。

攻擊的第一次高峰出現在5月3日,當天莫斯科爆發最激烈的反抗。另一次高峰是5月8日和9日,歐洲各國紀念戰勝納粹德國,攻擊同步升級,最少六個政府網站被迫停站,當中包括外交和司法部。最后一次攻擊高峰是15日,該國大的幾家銀行被迫暫停國外連線。愛沙尼亞兩大報之一的《郵政時報》的編輯直指:“毫無疑問,網攻源自俄羅斯,這是一次政治攻擊。”但俄羅斯多次否認與事件有關,并抨擊愛沙尼亞虛構指控。這次攻擊導致了網絡戰國際法的制定。

大的DDoS攻擊——GitHub遭受攻擊

GitHub吉祥物

迄今為止,大的DDoS攻擊,發生在2018年2月。這次攻擊的目標是數百萬開發人員使用的流行在線代碼管理服務GitHub。在此高峰時,此攻擊以每秒1.3太字節(Tbps)的速率傳輸流量,以每秒1.269億的速率發送數據包。攻擊者利用了一種稱為Memcached的流行數據庫緩存系統的放大效應。通過使用欺騙性請求充Memcached服務器,攻擊者能夠將其攻擊放大約50,000倍。

幸運的是,GitHub正在使用DDoS保護服務,該服務在攻擊開始后的10分鐘內自動發出警報。此警報觸發了緩解過程,GitHub才能夠快速阻止攻擊。最終,這次世界上大的DDoS攻擊只持續了大約20分鐘。

國際知名公司 NETSCOUT 公布其調查報告結果顯示,2021年上半年,網絡罪犯發動了約 540 萬次分布式拒絕服務(DDoS)攻擊,比 2020 年上半年的數字增長 11%。

分布式拒絕服務(Distributed Denial of Service, DDoS)攻擊針對網絡設施的缺陷,攻擊者可以偽造IP 地址,間接地增加攻擊流量。通過偽造源 IP 地址,受害者會誤認為存在大量主機與其通信。黑客還會利用IP 協議的缺陷,對一個或多個目標進行攻擊,消耗網絡帶寬及系統資源,使合法用戶無法得到正常服務。偽造 IP 地址發動攻擊的成本遠遠小于組建僵尸主機,且技術成本要求較低,使得偽造 IP 地址發動 DDoS 攻擊在及其活躍。鑒于分布式拒絕服務(Distributed Denial of Service, DDoS)攻擊分布式、欺騙性、隱蔽性等特點,造成追蹤和防范難度大。攻擊原理及特點可點擊此鏈接,查看本篇文章https://www.toutiao.com/i7023179182515634701/)

隨著技術的不斷進步,攻擊源追蹤技術已經在追蹤速度、自動化程度、追蹤精確度等方面取得顯著進步, DDoS網絡層攻擊檢測也分為多種方式。那要如何從IP源地址角度預防DDoS攻擊呢?

當 DDoS 攻擊發生時或結束后,可以根據相關信息定位攻擊的來源,找到攻擊者的位置或攻擊來源。IP地址來源定位它是 DDoS 攻擊防御過程中的重要環節,并在其中起到承上啟下的關鍵作用。精準的IP地址定位結果既可以為進一步追蹤真正攻擊者提供線索,也可以為其他的防御措施,如流量限速、過濾等措施提供信息,還可以在法律上為追究攻擊者責任提供證據。

基于IP源地址數量及分布變化來看,根據《Proactively Detecting Distributed Denial of Service Attacks Using Source IP Address Monitoring》研究報告顯示,DDoS為了隱藏攻擊,攻擊者會降低攻擊速率,使攻擊流量速率接近正常訪問速率,以此增加檢測難度,但在 DDoS 攻擊時,訪問 IP 數量大幅度增加是攻擊的一個明顯特征。且此特征無法隱藏.基于這個特征,如果能夠對IP地址進行實時監測與判定,便能夠有效地檢測DDoS攻擊,特別是攻擊源地址分布均勻的 DDoS 攻擊,采用新源地址出現速率作為攻擊是否發生的依據,通過監測訪問流數量變化,實現對 Flash Crowd 和 DDoS 攻擊的有效區分。

同時,根據《An Entropy Based Method to Detect Spoofed Denial of Service (Dos) Attacks》的研究報告顯示,偽造源地址DDoS 攻擊發生時,IP源地址的流數量熵值和目標地址流數量熵值均會發生較大變化,大量流匯聚導致目的地址的熵值大幅度下降,而攻擊流的均勻使得源地址熵值會有所增加,通過訓練出的閾值,可以檢測 DDoS 攻擊。

而當無攻擊發生時,對某一目標地址訪問的源地址分布是穩定的,且通常成簇,而DDoS攻擊發生時,IP源地址的分布趨于離散。可以根據IP源地址這一特性,識別 DDoS攻擊的方法。

DDoS、蠕蟲和病毒(垃圾)郵件是影響骨干網安全的 3 個主要因素,從行為模式上來看,三者有著明顯的區別:DDoS表現為多個地址向一個 IP 地址發送數據;蠕蟲表現為一個 IP 地址向多個 IP 地址,通過一個或多個端口發送數據包;病毒郵件則是一個地址,通過 25 端口向多個 IP 地址發數據包。W Chen與DY Yeung將這3 種行為模型稱為威脅興趣關系(threats interestedness relation,簡稱 TIR)模型。通過對源地址、目的地址、端口進行監控,構建 TIR 樹,可有效識別 3 種攻擊。

對一個服務器而言,以前訪問的用戶往往還會再次出現。在 DDoS 發生時,為這些用戶提供服務,能夠有效地抵御攻擊。基于歷史IP的過濾方法(history-IP filtering)基于這一原理,根據正常訪問源地址出現的頻率和相應的數據包數構建了IP地址數據庫,并且采用滑動窗口進行過期地址淘汰。埃文科技IP應用場景數據庫包含了43億全量IP數據,可有效識別機器、爬蟲流量、“非人類使用者”等多種網絡風險。在 DDoS 攻擊發生時,依據 IP 地址數據庫提供的數據服務,直接識別風險IP,從IP源地址開始保證網絡安全。

21世紀的今天,DDoS 攻擊仍然是互聯網安全重要威脅之一。及時更服務器之家絡安全設備和軟件,檢查電腦漏洞,能夠有效監測惡意軟件,降低操作系統被感染的風險,同時也要提高個人計算機安全防護意識,創造一個安全的計算機使用環境。

原文地址:https://www.4hou.com/posts/PW6w

文章標題:如何從IP源地址角度,預防DDoS攻擊?

本文鏈接:http://vcdvsql.cn/news8/202258.html

成都網站建設公司_創新互聯,為您提供定制網站、Google、關鍵詞優化、網站策劃、手機網站建設、微信小程序

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

猜你還喜歡下面的內容

- 遷移到云平臺時如何確保成功過渡 2022-10-05

- Vps是什么意思? 2022-10-05

- 美國主機使用CDN加速究竟好不好? 2022-10-05

- 為什么需要關心服務網格 2022-10-05

- Windows服務器系統再曝致命漏洞多支安全團隊公布應對措施 2022-10-05

- 云計算是什么?通俗解釋云計算 2022-10-05

- 選擇香港VPS應該考慮哪些要素?這幾點很重要! 2022-10-05

- 數據中心UPS供電系統運維常見的人為故障類型 2022-10-05

- 出現安全證書錯誤安全證書錯誤怎么處理 2022-10-05

- 高防服務器100G真正防御需要多少錢? 2022-10-05

- 瀏覽器證書風險是什么瀏覽器證書風險怎么解決 2022-10-05

- 在線密碼管理器LastPass被大規模撞庫 2022-10-05

- 商城網站制作在體驗度方面有哪些改進方式 2022-10-05

- 邊緣計算之爭:新的云戰場并不在云上 2022-10-05

- 光纖在數據中心網絡中的應用:前景如何? 2022-10-05

- 網站ssl證書的意義在哪?ssl證書多少錢? 2022-10-05

- Comodo證書介紹 2022-10-05

- 什么是DevCloud? 2022-10-05

- MailRipV2:一款功能強大的SMTP檢查工具和破解工具 2022-10-05