phpcsrf攻擊與xss攻擊區-創新互聯

這篇文章給大家分享的是有關php csrf攻擊與xss攻擊區的內容。小編覺得挺實用的,因此分享給大家做個參考。一起跟隨小編過來看看吧。

成都創新互聯公司長期為近千家客戶提供的網站建設服務,團隊從業經驗10年,關注不同地域、不同群體,并針對不同對象提供差異化的產品和服務;打造開放共贏平臺,與合作伙伴共同營造健康的互聯網生態環境。為汾西企業提供專業的成都網站制作、成都做網站,汾西網站改版等技術服務。擁有十載豐富建站經驗和眾多成功案例,為您定制開發。CSRF的基本概念、縮寫、全稱

CSRF(Cross-site request forgery):跨站請求偽造。

PS:中文名一定要記住。英文全稱,如果記不住也拉倒。

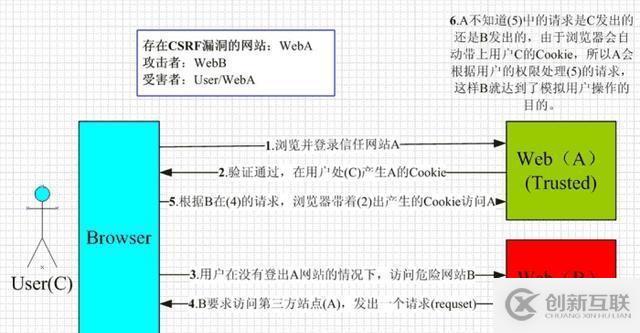

CSRF的攻擊原理

用戶是網站A的注冊用戶,且登錄進去,于是網站A就給用戶下發cookie。

從上圖可以看出,要完成一次CSRF攻擊,受害者必須滿足兩個必要的條件:

(1)登錄受信任網站A,并在本地生成Cookie。(如果用戶沒有登錄網站A,那么網站B在誘導的時候,請求網站A的api接口時,會提示你登錄)

(2)在不登出A的情況下,訪問危險網站B(其實是利用了網站A的漏洞)。

我們在講CSRF時,一定要把上面的兩點說清楚。

溫馨提示一下,cookie保證了用戶可以處于登錄狀態,但網站B其實拿不到 cookie。

XSS的基本概念

XSS(Cross Site Scripting):跨域腳本攻擊。

XSS的攻擊原理

XSS攻擊的核心原理是:不需要你做任何的登錄認證,它會通過合法的操作(比如在url中輸入、在評論框中輸入),向你的頁面注入腳本(可能是js、hmtl代碼塊等)。

最后導致的結果可能是:

盜用Cookie破壞頁面的正常結構,插入廣告等惡意內容D-doss攻擊

CSRF 和 XSS 的區別

區別一:

CSRF:需要用戶先登錄網站A,獲取 cookie。XSS:不需要登錄。

區別二:(原理的區別)

CSRF:是利用網站A本身的漏洞,去請求網站A的api。XSS:是向網站 A 注入 JS代碼,然后執行 JS 里的代碼,篡改網站A的內容。

感謝各位的閱讀!關于php csrf攻擊與xss攻擊區就分享到這里了,希望以上內容可以對大家有一定的幫助,讓大家可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到吧!

當前名稱:phpcsrf攻擊與xss攻擊區-創新互聯

網頁鏈接:http://vcdvsql.cn/article32/ceccpc.html

成都網站建設公司_創新互聯,為您提供微信小程序、Google、網站策劃、域名注冊、App開發、網站排名

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- app軟件開發的作用和重要性 2016-08-12

- 物聯網軟件開發是一個雷區。市場需要高質量,可擴展,強大,安全且用戶友好的解決方案 2016-08-07

- 「成都物流軟件開發」開發一個物流軟件需要多少錢 2022-05-30

- 深圳花店APP軟件開發運用哪些功能? 2023-03-24

- 如何判斷免費自助建站軟件開發商是否值得選擇 2017-06-20

- 移動應用軟件開發方向的大學生如何規劃大學期間的學習計劃 2021-06-12

- 武漢app軟件開發流程 2023-02-12

- 軟件開發項目中如何進行風險管理 2016-08-18

- 成都打車APP軟件開發,成都打車APP軟件制作 2022-06-05

- 網頁制作基本注意事項及常用軟件開發工具介紹 2023-03-18

- 成都app軟件開發公司需要做的準備工作 2022-08-04

- 北京軟件開發公司淺談降低APP開發成本 2023-03-20